ReadyNAS Duo V2に、munin-nodeを入れたのでその時のメモです。

■ 前提条件 ■

・既に動作しているmuninサーバーがいる事。

・今回は、WAN越しに外部のmuninサーバーから監視する方向。

■ 構築メモ ■

【apt-getでNASにmunin-nodeを入れる】

$ apt-get munin-node

【munin-node.conf を編集】

host_name nas-1 # host名を入れる

allow ^127\.0\.0\.1$

allow ^49\.212\.174\.198$ # 例では、さくらVPSからのアクセスを許可。

⇒allowは最初localhostだけの記載なので、他のサーバーのmuninから

アクセスさせる場合は、行を追加する。

【pluginの設定】

うちの場合はこれ位。

root@nas-400d1b:~# ls -l /etc/munin/plugins/

total 0

lrwxrwxrwx 1 root root 28 2012-08-25 14:37 cpu -> /usr/share/munin/plugins/cpu

lrwxrwxrwx 1 root root 27 2012-08-25 14:37 df -> /usr/share/munin/plugins/df

lrwxrwxrwx 1 root root 41 2012-08-25 14:37 hddtemp_smartctl -> /usr/share/munin/plugins/hddtemp_smartctl

lrwxrwxrwx 1 root root 28 2012-08-25 14:37 if_eth0 -> /usr/share/munin/plugins/if_

lrwxrwxrwx 1 root root 31 2012-08-25 14:37 iostat -> /usr/share/munin/plugins/iostat

lrwxrwxrwx 1 root root 31 2012-08-25 14:37 memory -> /usr/share/munin/plugins/memory

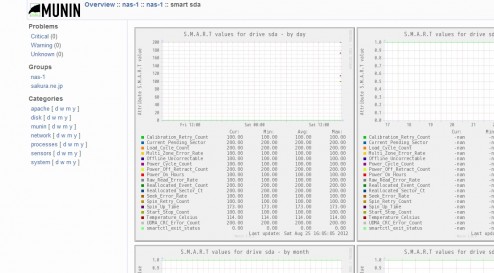

lrwxrwxrwx 1 root root 31 2012-08-25 15:40 smart_sda -> /usr/share/munin/plugins/smart_

lrwxrwxrwx 1 root root 31 2012-08-25 14:37 uptime -> /usr/share/munin/plugins/uptime

lrwxrwxrwx 1 root root 30 2012-08-25 14:37 users -> /usr/share/munin/plugins/users

smartの値をグラフ化させる場合は、「env.smartargs -d sat」を設定しておく。

root@nas-400d1b:~# cat /etc/munin/plugin-conf.d/smart_

[smart_*]

user root

[smart_sda]

env.smartargs -d sat

【munin-nodeの再起動】

エラーが出なければOK

root@nas-400d1b:~# /etc/init.d/munin-node restart

Stopping Munin-Node: done.

Starting Munin-Node: done.

【muninサーバー側の設定】

/etc/opt/munin/munin.conf にmunin-nodeの設定を追加するだけ。

今回は、自宅の回線が「nas-1.dyndns.info」を想定。

------------------------------------------------------

[nas-1]

address nas-1.dyndns.info # アドレスは適当です。

------------------------------------------------------

これで設定は終了。ルーターのポートを空けてポート番号4949への

アクセスをReadynasへ転送します。

muninユーザーでcronを手動実行して正常に新しく設定したnodeの

グラフが作成されれば完了です。

# su - munin --shell=/opt/munin/bin/munin-cron